当然,前版SM2代码虽然效率上来了,但对Crypto库的引用比较复杂,甚至还需要特定Crypto库版本,代码写得不完善,各种环境下的测试不够,导致小伙伴们各种报错调不通代码。” 华为的5G芯片都出来了,密码算法也没那么...

”SM2 密钥交换 数字签名“ 的搜索结果

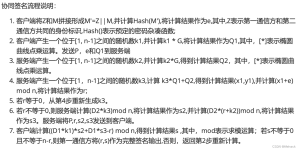

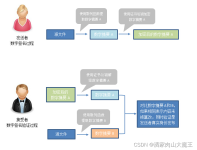

A和B两个交互实体,用各自的密钥和对方的公钥来商定一个只有他们自己知道的密钥(一般是对称密钥)。当A和B双方协商出共享密钥KA=KB,可选的第三条消息是可以进行密钥确认,即A和B确认协商到的密钥是一致的。

工具功能:SM2密钥生成、SM2加密解密、SM2签名验签、SM2密钥交换

SM2密钥交换是一种安全的椭圆曲线算法,用于双方在不安全的通信渠道上交换公钥,从而确保密钥的安全性。以下是一个使用C语言实现SM2密钥交换的简要步骤: 1. 导入必要的库函数:在C语言中,需要导入椭圆曲线库和...

实战密码学:密钥交换协议

标签: 密码学

密码学的理论与实战

在线SM2密钥生成工具

标签: 经验分享

SM2是中国国家密码管理局颁布的中国商用公钥密码标准算法(一种非对称加密算法),SM2采用的是ECC 256位的一种椭圆曲线的加密算法,其密钥长度256bit,包含数字签名、密钥交换和公钥加密,用于替换RSA/DH/ECDSA/ECDH等...

SM2签名方案的安全性

标签: 学习

国密算法sm实现 sm2数字签名 密钥交换,sm3,sm4,已实现、求sm2第四部分公钥加密c实现源码。。。江湖救急。。。

秘钥交换协议

说到密码,我们第一个想到的就是登陆账户的密码,但是从密码... ... 然而密码技术认为,「保密」信息总有一天会被扒出来,所以加密算法不应该依靠「保密」来保证机密性,而应该做到:即便知道了加密算法,依然无计可施。...

上面提到了私钥和公钥,具体来说私钥dA为256bit随机数,对应的公钥PA=[dA]G=(XA,YA),XA和YA都是256bit,所以PA就是512bit长。...SM2算法输出数字签名是(r,s),其中r和s都是256bit长,所以数字签名长度为512bit。

本文介绍了国密的数字签名、密钥交换和密钥编码格式的使用示例,接上一篇文章。

SM2基于椭圆曲线密码学,通过椭圆曲线上的点运算来实现加密和解密操作。...SM2基于椭圆曲线离散对数问题,主要用于数字签名、密钥交换和加密等密码学应用。SM2私钥长度为32字节(256位),公钥长度64字节(512位)。

SM2作为国密算法标准的一部分,定义了基于椭圆曲线...dsa_sm3、pke和kep分别对应SM2体制中的数字签名、公钥加密和密钥交换三个关键应用场景。pke 通过对方的公钥对数据进行加密,对方用自己的私钥解密,实现数据的保密性。

SM2密码算法加密签名消息语法规范...SM2椭圆曲线公钥密码算法第3部分:密钥交换协议GM0003.3-2012 SM2椭圆曲线公钥密码算法第4部分:公钥加密算法GM0003.4-2012 SM2椭圆曲线公钥密码算法第5部分:参数定义GM0003.5-2012

密钥协商(密钥交换)机制的讲解

标签: 密码学

SM2加解密、签名验签

标签: SM2

不像SM2、SM3、SM4、ZUC对着国标或教材的算法描述就能实现,SM9涉及的数学基础要厚实得多,把图书馆里椭圆曲线的书都借遍了,它们和国标描述差不多,数学上都是那么几条式子,可这其中暗藏着巨大的知识鸿沟,让我对...

建立IPSec SA的目的是为了协商用于保护用户数据的安全参数,但在IKE动态协商方式中,IKE SA是IPSec SA的基础,因为IPSec SA的建立需要用到IKE SA建立后的一系列密钥。本文介绍在IKE动态协商方式建立IPSec隧道时的...

前段时间需要实现国密算法SM2的签名、验签、加密、解密等功能,加解密过程使用到的密钥派生函数(KDF),从网上搜到的代码不符合《GMT 0003.4-2012 SM2椭圆曲线公钥密码算法 》的规定,不能直接使用,没法满足项目...

记录每一点小小的进展,今天终于把”SM2的C语言实现”的程序成功的运行起来了,下面记录了我的操作流程。

sm2加密解密验证签名

附录A(规范性附录)SM2密钥格式 A.1椭圆曲线参数语法… A.2公钥语法 A.3私钥语法 参考文献…………………………… GM/T0010-2012 前言 本标准按照GB/T1.12009的规则编写 请注意本文件的某些内容可能涉及...

由于最近项目中需要根据国家密码局的规范(GM/T ...首先我们知道PKCS#7中规定了6种数据内容:明文数据(Data)、签名数据(Signed-data),数字信封数据(Enveloped-data),带签名的数字信封数据(Signed-and-envelop...

A.3 第3部分——密钥交换协议 A.3.1 密钥交换(User A & User B) A.3.2 原理 参与KDF运算的所有输入数据均相等,所以得到的协商密钥自然相同。

推荐文章

- GPT-ArcGIS数据处理、空间分析、可视化及多案例综合应用

- 在Debian 10上安装MySQL_debian mysql安装-程序员宅基地

- edge 此项内容已下载并添加到 Chrome 中。_一个小扩展,解决Chrome长期以来的大痛点...-程序员宅基地

- vue js 点击按钮为当前获得焦点的输入框输入值_vue获得当前获得焦点的元素-程序员宅基地

- Android 资源文件中@、@android:type、@*、?、@+含义和区别_@android @*android-程序员宅基地

- python中的正则表达式是干嘛的_Python中正则表达式介绍-程序员宅基地

- GeoGeo多线程_geo 多线程-程序员宅基地

- phpstudy的Apache无法启动_phpstudy apache无-程序员宅基地

- 数据泵导出出现ORA-31617错误-程序员宅基地

- java基础巩固-宇宙第一AiYWM:为了维持生计,两年多实验室项目经验之分层总结和其他后端开发好的习惯~整起_java两年经验项目-程序员宅基地